作者:Duncan Nevada,Hack VC 研究合伙人

加密技术的透明账本从根本上改变了我们对可信系统的看法。正如古老的格言所说,“不要信任,要验证”,透明性使我们能够做到这一点。如果一切都是公开的,任何伪造都可以被标记。然而,这种透明性也被证明是可用性的一大限制。诚然,有些事情应该是公开的——结算、储备、声誉(甚至可以说是身份)——但我们不希望每个人的完整财务和健康记录与个人信息一起公开。

区块链中隐私的必要性

隐私是基本的人权。没有隐私,就没有自由或民主。

正如早期互联网需要加密(或 SSL)来实现安全的电子商务和保护用户数据一样,区块链需要强大的隐私技术来发挥其全部潜力。SSL 允许网站加密传输中的数据,确保信用卡号码等敏感信息不会被恶意行为者拦截。同样,区块链需要隐私来保护交易细节和交互,同时保持底层系统的完整性和可验证性。

区块链上的隐私不仅仅是保护个人用户——它对于企业采用、遵守数据保护法规以及解锁新的设计空间至关重要。世界上没有公司希望每个员工都能看到其他人的薪酬,或竞争对手能够对其最有价值的客户进行排名并挖走他们。此外,某些行业如医疗和金融对数据隐私有严格的监管要求,必须满足这些要求,区块链解决方案才能成为可行的工具。

隐私增强技术(PETs)的地图

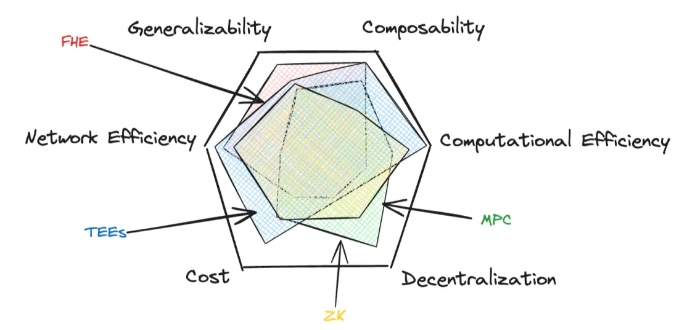

随着区块链生态系统的发展,出现了几种关键的 PETs,每种都有其自身的优势和权衡。这些技术有:零知识证明(ZK)、多方计算(MPC)、全同态加密(FHE)和可信执行环境(TEE) 他们分布在六个关键公理上。

通用性:解决方案在多大程度上可以应用于广泛的用例和计算。

组合性:这种技术在多大程度上可以与其他技术结合以减轻缺点或解锁新的设计空间。

计算效率:系统执行计算的效率如何。

网络效率:系统在参与者或数据量增加时的扩展能力如何。

去中心化:安全模型的分布程度如何。

成本:隐私的实际成本是多少。

就像区块链的可扩展性、安全性和去中心化的三难困境一样,同时实现所有六个属性一直是一个挑战。然而,最近的进展和混合方法正在推动可能性的边界,使我们更接近全面、经济实惠且高性能的隐私解决方案。

现在我们有了一张地图,我们将简要考察这些 PETs 的现状并探索其未来前景。

PETs 现状地图

我想我现在应该给你一些定义。注意:我假设你也一直在积极阅读 Dune,并通过香料色调的视角看待一切!

零知识证明(ZK)

零知识(ZK) 是一种技术,允许验证计算已发生并取得结果,而不透露输入是什么。* 通用性:中等。电路高度特定于应用,但这正在通过基于硬件的抽象层(如 Ulvatana 和 Irreducible)和通用解释器(Nil 的 zkLLVM)进行改进。* 组合性:中等。它在与可信证明者隔离的情况下工作,但证明者必须在网络设置中看到所有原始数据。* 计算效率:中等。随着像 Leo Wallet 这样的真实 ZK 应用上线,通过新颖的实现,证明正在获得指数级的提升。我们预计随着客户采用的增长,将有进一步的进展。* 网络效率:高。折叠的最新进展为并行化引入了巨大的潜力。折叠本质上是一种更高效的构建迭代证明的方法,因此可以建立在先前完成的工作之上。Nexus 是这里值得关注的一个。* 去中心化:中等。理论上,证明可以在任何硬件上生成,尽管实际上,GPU 在这里被优先使用。尽管硬件变得更加统一,但这可以通过 Aligned Layer 等 AVS 在经济层面上进一步去中心化。只有与其他技术结合时,输入才是私密的(见下文)。* 成本:中等。* 电路设计和优化的初始实施成本高。* 运营成本适中,证明生成昂贵但验证高效。此成本的一个显著因素是以太坊上的证明存储,但这可以通过使用 EigenDA 等数据可用性层或 AVS 等其他方法来缓解。* Dune 的类比:想象 Stilgar 需要向 Duke Leto 证明他知道一个香料田的位置而不透露其实际位置。Stilgar 带着蒙住眼睛的 Leto 乘坐飞鸟,在香料田上空盘旋,直到肉桂的甜香充满机舱,然后带他回到 Arrakeen。Leto 现在知道 Stilgar 可以找到香料,但他自己不知道如何到达那里。

多方安全计算 MPC

多方计算(MPC) 是指多个参与者可以一起计算结果而不向彼此透露各自的输入。

实施成本中等到高。

由于通信开销和计算要求,运营成本高。

通用性:高。考虑到 MPC 的专门变体(如秘密共享等)。

组合性:中等。MPC 是安全的,但随着复杂性的增加,组合性会降低,因为复杂性会引入指数级的网络开销。然而,MPC 能够在同一计算中处理来自多个用户的私密输入,这是一个相当常见的用例。

计算效率:中等。

网络效率:低。参与者数量决定了网络必须进行的工作量呈二次增长。Nillion 和其他公司正在努力解决这个问题。擦除编码 / Reed-Solomon 码——或者松散地说,将数据分割成碎片然后保存这些碎片——也可以在这里利用以减少错误,尽管这不是传统的 MPC 技术。

去中心化:高。尽管可能存在参与者串通,破坏安全性。

成本:高。

全同态加密(FHE)

全同态加密(FHE) 允许在加密数据上执行计算而无需先解密。

由于复杂的密码学和严格的硬件要求,实施成本高。

由于计算密集,运营成本高。

通用性:高。

组合性:单用户输入的组合性高。必须与其他技术结合以处理多用户的私密输入。

计算效率:低。尽管从数学层到硬件层的进步正在同步优化,这将是一个巨大的突破。Zama 和 Fhenix 在这方面做了很多出色的工作。

网络效率:高。

去中心化:低。部分原因是计算要求和复杂性,但随着进步的取得,FHE 的去中心化可能接近 ZK 的去中心化。

成本:非常高。

可信执行环境(TEEs)

可信执行环境(TEEs) 是计算机处理器内的一个安全飞地或区域,可以在与系统其他部分隔离的情况下执行敏感操作。TEEs 的独特之处在于它们依赖于硅和金属,而不是多项式和曲线。因此,尽管它们可能是当今强大的技术,但由于受限于昂贵的硬件,其改进速度理论上应该较低。

如果使用现有的 TEE 硬件,实施成本低。

由于接近本地性能,运营成本低。

通用性:中等。

组合性:高。但由于可能存在侧信道攻击,安全性较低。

计算效率:高。接近服务器端效率,以至于 NVIDIA 的新款 H100 芯片组系列配备了 TEE。

网络效率:高。

去中心化:低。尽管受限于特定芯片组,如英特尔的 SGX,这意味着易受侧信道攻击。

成本:低。

实际用例

为了将其置于现实中,今天每种技术的一些实际用例如下。

ZK 适用于我们需要验证某个过程生成了正确结果的情况。它是与其他技术结合时的出色隐私技术,但单独使用会牺牲无信任性,更类似于压缩。我们经常用它来验证两个状态是否相同(即“未压缩”的Layer2状态和发布到第一层的区块头,或证明用户已满 18 岁,而不透露用户的实际个人身份信息)。

MPC 通常用于密钥管理。这可以是一个私钥或与其他技术结合使用的解密密钥,但它也用于分布式随机数生成、(较小的)机密计算操作和 Oracle 聚合。实质上,任何使用多个不应串通的参与方进行轻量级聚合计算的情况都很适合。

FHE 适用于需要在计算机看不到数据的情况下进行简单、通用计算的情况(即信用评分、Mafia 智能合约游戏或在不透露交易内容的情况下在内存池中排序交易)。

最后,TEE 适用于更复杂的操作,如果你愿意信任硬件。例如,这是私有基础模型(存在于企业或金融/医疗/国家安全机构内的 LLM)的唯一可行解决方案。权衡在于,由于 TEEs 是唯一的基于硬件的解决方案,理论上减轻其缺点的速度应该比其他技术更慢且更昂贵。

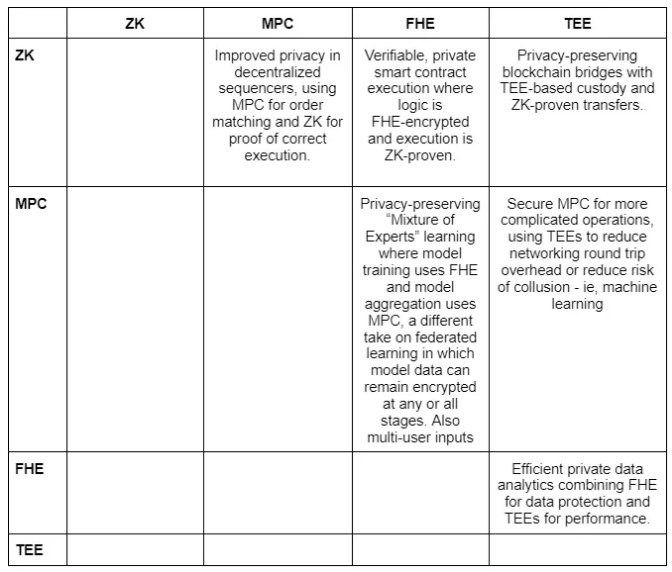

介于两者之间的是什么

显然,没有完美的解决方案,也不太可能有一种技术会成长为完美的解决方案。混合方法令人兴奋,因为它们可能利用一种技术的优势来减轻另一种技术的弱点。下表显示了一些通过结合不同方法可以解锁的设计空间。实际方法差异很大(即结合 ZK 和 FHE 可能需要找到合适的曲线参数,而结合 MPC 和 ZK 可能需要找到某种设置参数以减少最终的网络往返),但如果你正在构建并希望交流,希望这能提供一些灵感。

简单来说,高性能、通用的隐私解锁了无数应用,包括游戏(向 Tonk 的 Baz 出色的写作[4] 致敬)、治理、更公平的交易生命周期(Flashbots)、身份(Lit)、非金融服务(Oasis)、协作和协调。这就是为什么我们对 Nillion, Lit Protocol 和 Zama 感到如此兴奋的部分原因。

结论

总之,我们看到潜力是巨大的,但我们仍处于探索可能性的早期阶段。单个技术可能正在接近某种成熟的迹象,但堆叠技术仍然是一个充满探索机会的领域。适用的 PETs 箭袋将高度定制化到领域,并且作为一个行业,我们还有很多可以做的。

因此,如果你正在研究新颖的用例、技术或方法,请联系我们。我们很乐意与你合作,或者至少向你学习并一起头脑风暴。

致谢

非常感谢 Zama 的 Rand Hindi[5]、Lit Protocol 的 David Sneider[6]、Makena Walsh[7]、Fhenix 的 Guy Zyskind[8] 和 Guy Itzhaki[9]、Fairblock 的 Liam McDonald[10]、Leo Wallet[11] 的 Barron Caster[12]、Tari 的 Naveen[13] 和 Nillion 的 Miguel de Vega[14]、Alex Page[15] 以及 Andrei Lapets[16]。

参考资料

[1]AI翻译官: https://learnblockchain.cn/people/19584

[2]翻译小组: https://learnblockchain.cn/people/412

[3]learnblockchain.cn/article…: https://learnblockchain.cn/article/9539

[4]出色的写作: https://tonk.notion.site/Eternal-Privacy-Playgrounds-6cb0ebb4042b42888a15a112a7040cbe?ref=blog.hack.vc

[5]Rand Hindi: https://x.com/randhindi?ref=blog.hack.vc

[6]David Sneider: https://x.com/davidlsneider?ref=blog.hack.vc

[7]Makena Walsh: https://www.linkedin.com/in/makena-walsh-9353b37a/?ref=blog.hack.vc

[8]Guy Zyskind: https://x.com/GuyZys?ref=blog.hack.vc

[9]Guy Itzhaki: https://x.com/GuyItzh?ref=blog.hack.vc

[10]Liam McDonald: https://x.com/maccanomics?ref=blog.hack.vc

[11]Leo Wallet: http://www.leo.app/?ref=blog.hack.vc

[12]Barron Caster: https://www.linkedin.com/in/barroncaster/?ref=blog.hack.vc

[13]Naveen: https://x.com/naveenspark?lang=en&ref=blog.hack.vc

[14]Miguel de Vega: https://x.com/miguel_de_vega?ref=blog.hack.vc

[15]Alex Page: https://x.com/Alex4Only?ref=blog.hack.vc

[16]Andrei Lapets: https://x.com/andreilapets?ref=blog.hack.vc

[17]AI 翻译官: https://learnblockchain.cn/people/19584

[18]这里: https://github.com/lbc-team/Pioneer/blob/master/translations/9539.md

声明:本网站所有相关资料如有侵权请联系站长删除,资料仅供用户学习及研究之用,不构成任何投资建议!