Pell Chain 是一款基于 Cosmos SDK 和 Tendermint PBFT 共识引擎构建的权益证明(Proof of Stake,PoS)区块链。这一架构为 Pell Chain 提供了约 5 秒的快速区块时间,并且具有即时最终性的特点。这意味着一旦一个区块被确认,就不再需要额外的确认过程,也不允许对已确认的区块进行重组。

Tendermint PBFT 共识引擎已经证明可以支持大约 300 个节点的生产环境部署。未来,通过纳入 BLS 阈值签名技术的升级,节点数量有望扩展至 1000 多个。这种扩展性不仅提升了网络的性能,还增强了网络的去中心化程度。

在理想条件下,Pell Chain 使用的 Tendermint 共识引擎可以实现超过 4000 笔/秒(TPS)的交易吞吐量。然而,在实际应用中,特别是在涉及跨链交互时,由于外部链延迟、TSS(Threshold Signature Scheme)密钥签名吞吐量、外部节点远程过程调用(RPC)速度等因素的影响,跨链 TPS 可能无法达到这一理论数值。

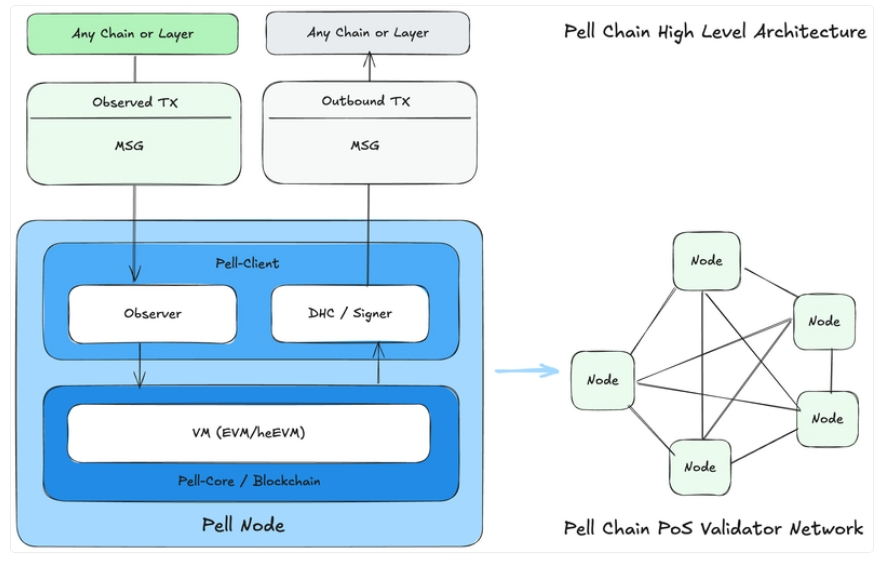

Pell Chain 的网络架构由分布式节点网络组成,这些节点被称为验证者(Validators)。验证者在网络中扮演着去中心化观察者的角色,它们就相关外部状态和事件达成共识,并通过分布式密钥签名更新外部链的状态。Pell Chain 通过这种方式实现了去中心化、无需信任、无需许可、透明且高效的系统功能。

网络中的每个验证器都包含了两个关键组件:Pell-Core 和 Pell-Client。

Pell-Core:负责生成区块链并维护复制状态机。这是网络的核心部分,确保了数据的一致性和可靠性。

Pell-Client:用于观察外部链上的事件,并签署出站交易。它帮助验证者与其他区块链进行交互,并确保跨链通信的安全性。

这两个组件被捆绑在一起,由节点运营商进行操作。任何拥有足够质押保证金的人都可以成为节点运营商,并参与到验证过程中,共同维护网络的安全与稳定。

验证者

Pell Chain 使用了 Tendermint 共识协议,这是一种部分同步的拜占庭容错(BFT)算法。在该系统中,每个验证者节点都会对区块提案进行投票,投票权与其质押的 $PELL 代币数量成正比。验证者通过其共识公钥进行识别,并需要保持持续在线,以便随时参与区块生产过程。

作为回报,验证者会获得区块奖励和其他形式的补偿(如 gas 费或处理费),这些补偿均与其质押的代币数量成正比。这激励验证者维持其网络存在,并为 Pell Chain 的安全性和效率作出贡献。

观察员

在 Pell Chain 的共识过程中,观察者是一组关键参与者,他们的职责是在外部链事件和状态上达成共识。观察者利用外部链的全节点来监控特定地址上的交易、事件或状态变化。

观察者分为两大类:排序者与验证者。

排序者:排序者的任务是识别并与系统内的验证者分享相关的外部交易、事件或状态变更。为了保证系统的正常运作,至少需要有一个排序者在位且正常工作。

验证者:验证者则负责确认排序者提交的信息的真实性,并在 Pell Network 上投票以达成共识。通过依赖多个验证者的设置,系统可以增强信息验证的准确性和可信度。

值得注意的是,虽然排序者本身并不需要完全值得信任,但系统的设计要求至少存在一个诚实的排序者处于活跃状态,以此来确保所有相关的外部事件能够被正确地探测并报告。排序者与验证者之间这种明确的角色分工,有助于维护 Pell Chain 在处理外部链事件时的共识机制的完整性和可靠性。

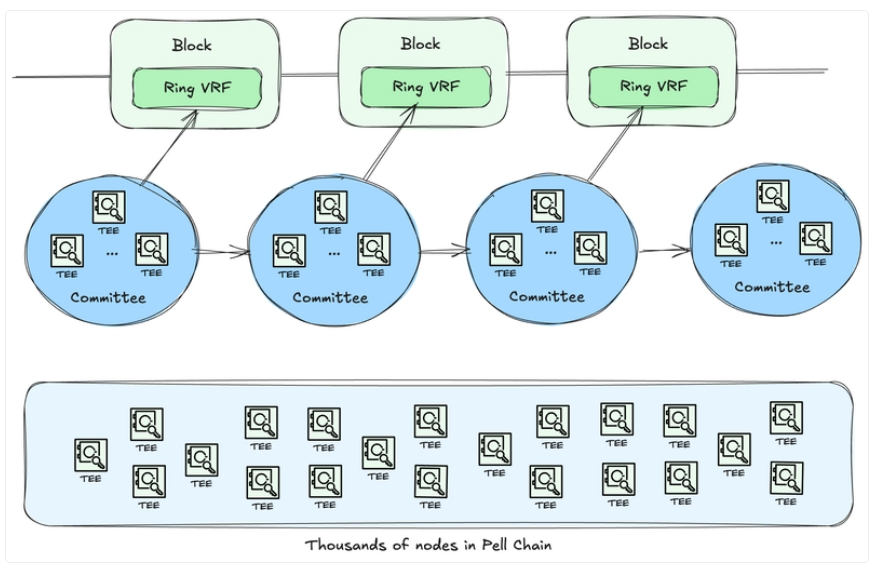

动态隐藏委员会和签名者

动态隐藏委员会(Dynamic Hidden Committee,简称 DHC)是 Pell Chain 架构中的一个重要组成部分,旨在保障支付渠道的安全性。DHC 包括多个验证节点,这些节点通过不同颜色的边(如红色、蓝色、绿色)相互连接,表明它们之间的关系和交互方式。DHC 的设计目的是通过隐藏节点的真实身份和定期更换节点来增加系统的安全性。此外,允许两个委员会之间建立双向支付渠道,进一步增强了系统的灵活性和安全性。

DHC 是 Pell Chain 达到甚至超越比特币安全水平的核心要素之一。每个委员会管理着特定区块链(如比特币)的私钥,用于验证消息传递的安全性。

这一过程利用了独特的 Ring VRF(环形可验证随机函数)选举算法,确保了委员会成员身份的隐私性和随机性。所有的委员会操作都在可信执行环境(TEE)中进行,以保护系统的机密性和完整性。

关键技术要点包括:

TEE 节点的选择与随机性:网络由多个TEE节点组成,从中随机选出一定数量的节点来构成 DHC,具备一定的容错能力(例如,在15个节点中有9个是正常的)。

TEE 节点间的隔离:TEE 节点不知道自己被分配的具体任务,也不知道同一委员会中其他成员的身份,这减少了串通和针对性攻击的风险。

基于 ZKP 和 VRF 的选举机制:Ring VRF 算法结合了零知识证明(Zero-Knowledge Proof, ZKP)和可验证随机函数(Verifiable Random Function, VRF),用来选举委员会成员。委员会成员使用多方计算(Multi-Party Computation, MPC)技术生成虚拟密钥和集体账户地址。

故障恢复与密钥更新:当TEE节点离线或发生故障时,系统会引入新的节点并通过密钥切换协议重新生成密钥共享,以确保系统持续运作。

定期重组:即便委员会内部的所有节点都在正常运行,系统也会定期重新选举节点,以维持委员会的原有结构,从而提高整体安全性。

TEE 节点不仅存储密钥共享,还执行核心代码逻辑,如 Ring VRF、MPC 等关键程序。通过这种方式。

Pell Chain 创建了一个难以攻破的“黑匣子”,确保了系统的高度安全。攻击者若想成功入侵系统,需要控制 Pell Chain 中的多数节点;然而,由于TEE内程序的不可篡改性,攻击者最多只能造成网络中断,而无法窃取网络内的资产。

值得注意的是,除了排序者之外,上述的所有角色(验证者等)通常位于同一物理节点内,共享相同的操作系统和凭证,例如验证者密钥、绑定的权益以及相应的奖励或削减惩罚。这一安排简化了管理和操作流程,同时也强调了对节点安全性的严格要求。

声明:本网站所有相关资料如有侵权请联系站长删除,资料仅供用户学习及研究之用,不构成任何投资建议!